Bright Answers

Bright Answers biedt branchespecifieke ICT oplossingen en maatwerk aangepast op jouw bedrijfsvoering. Wij helpen bedrijven op het gebied van:

- Apps (Inspectie App)

- Corporate websites (Rotterdam en ADP)

- Klantportalen (Interactive portalen)

- Content & Document Management (Beter Wonen en HW Wonen)

Gerelateerde onderwerpen

Phishing - wees waakzaam en blijf alert

Dit artikel is gepubliceerd op: 20-05-2016

‘Hang op, klik weg, bel uw bank.’ Deze commercial over veilig internetbankieren herken je vast nog wel. Het was een karikatuur van de drillingsergeant die zijn soldaten discipline bijbrengt. Maar wel een effectieve vergelijking omdat je bijzonder alert en gedisciplineerd moet zijn om niet bij de neus genomen te worden door oplichters en fraudeurs die jouw bankgegevens willen aftroggelen of nog erger: jou willen afpersen door grote sommen geld te vragen om een computerhack ongedaan te maken. Dat is de wereld van phishing, waar vrijwel iedereen wekelijks en soms dagelijks mee te maken heeft. Hoe je je daartegen wapent? Je moet alert blijven omdat de oplichters en fraudeurs steeds geraffineerder worden. Thuis en op het werk. Hoewel bedrijven hun netwerken over het algemeen heel goed beveiligen, slippen er altijd nepmails door de digitale tralies van de bedrijfsnetwerken. Je goed beveiligde thuislaptop met spamfilter kan ook niet alle oplichters tegenhouden.

Phishing – vormen en trends

Phishing is een vorm van digitale oplichting, ook wel internetfraude genoemd. De meest voorkomende manier van phishing is de e-mailvariant. In een e-mail doet een oplichter zich voor als een bedrijf. Meestal een bank of creditcardbedrijf, maar soms ook een telecombedrijf, pakketbezorger, Microsoft of Google. De Fraudehelpdesk houdt de meest voorkomende en actuele phishingmails die in omloop zijn bij. De mails bevatten een of meerdere links en/of een (zip-)bestand als bijlage. Daarmee lokken de fraudeurs mensen naar (valse) webpagina’s die niet van de website van het gekopieerde bedrijf te onderscheiden zijn. Het doel is om ze daar nietsvermoedend te laten inloggen met hun bank- of creditcardgegevens. Daarmee geven ze de fraudeurs de beschikking over hun digitale identificatiegegevens, waardoor ze bankrekeningen en creditcards leeg kunnen trekken. Deze vorm van phishing wordt steeds geraffineerder. Konden we een paar jaar geleden de mails en websites nog eenvoudig herkennen door opzichtelijke taal- en spelfouten, tegenwoordig kopiëren de bedriegers de huisstijl en zelfs de mails van de bedrijven dusdanig dat ze niet van de originelen zijn te onderscheiden. Berucht en veelvoorkomend zijn onder andere de mails die bij KPN vandaan lijken te komen met de factuurmeldingen. Daarin wordt verwezen naar een bijlage met een zip-bestand. Openen zorgt ervoor dat er malware op jouw pc of netwerk wordt geïnstalleerd. Je pc wordt dan geblokkeerd en die kan alleen worden opgeheven door te betalen. Dat laatste moet je overigens nooit doen, want je kunt nooit zeker weten dat je er daarna van af bent.

Word je via een valse e-mail naar een valse website gelokt, dan kom je meestal op een professioneel nagemaakte pagina terecht die nauwelijks van de originele is te onderscheiden. Zelfs de URL kan hetzelfde lijken, omdat de oplichters tegenwoordig gebruikmaken van URL-spoofing. Ook de URL van de nepwebsite wordt dan nagebootst door bijvoorbeeld een onopvallende spelfout in het webadres of door gebruik te maken van buitenlandse tekens die niet van de door ons gebruikte ASCII-tekens verschillen. Dan merkt de gebruiker niet dat het webadres niet klopt.

Zakelijk risico – spear phishing

De hiervoor genoemde voorbeelden van phishing kun je het beste typeren als schieten met hagel. Dat deze grootschalige manier van hengelen naar persoonlijke (bank)gegevens nog altijd bestaat, betekent dat het blijkbaar loont. Er zijn altijd wel mensen die erin trappen waardoor de oplichters krijgen waar ze op uit zijn. Ondernemers en medewerkers van grotere bedrijven en organisaties worden echter vaker geconfronteerd met een geraffineerdere vorm van phishing: spear phishing.

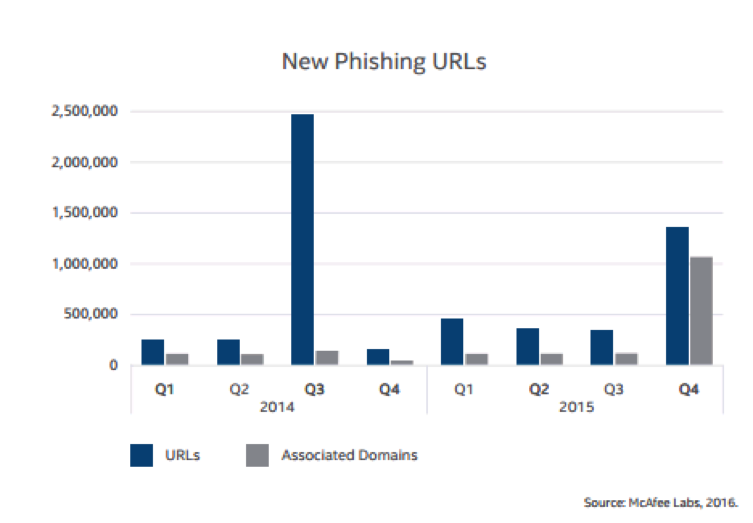

Met spear phishing proberen kwaadwilligen gericht jou of het bedrijf gegevens te ontfutselen of met virussen en malware een bedrijfsnetwerk te infecteren. Ze doen zich vaak voor als een leverancier, een pakketbezorger of als een social mediaprovider, bijvoorbeeld LinkedIn. Medewerkers zijn er onvoldoende op bedacht dat ze op hun werk ook phishingmails kunnen krijgen. Ze denken dat ze voldoende beschermd zijn door de beveiliging van het netwerk en van het mailverkeer. McAfee onderzocht in 2014 met de McAfee Phishing Quiz hoe het stond met de herkenning van (spear) phishingmails. 83% trapte in minstens 1 van de 7 voorbeeldmails. Uit het laatste threat report van McAfee blijkt dat het aantal phishing-URL’s eind 2015 explodeerde. Ongetwijfeld steeg het aantal phishingmails mee.

Spear phishingmails zijn veel moeilijker te herkennen dan ‘gewone’ phishingmails omdat meestal het bedrijf of de medewerker persoonlijk (soms zelfs bij naam) wordt aangesproken. In de stortvloed van mails die dagelijks de werkvloer bereiken, worden deze mails dan vaak over het hoofd gezien. Voorbeelden zijn: een (vervalst) connectieverzoek van een onbekende op LinkedIn (social engineering). Of een mail die afkomstig lijkt van een bestaande leverancier van het bedrijf met een bijlage waarin ‘de nieuwe leveringsvoorwaarden’ staan of ‘een uitnodiging voor een evenement’. Berucht zijn ook de meldingen dat er een pakket bezorgd zal worden en ‘als u op deze link klikt, kunt u de levering traceren’? Onbekend is de totale financiële schade die dat veroorzaakt. Intrum Justitia, een incassobureau waarvan logo en gegevens veel misbruikt worden, claimt alleen al tonnen schade te lijden door phishingpraktijken.

Preventie en bewustwording

Met technische mogelijkheden kunnen veel mails met malware en virussen afgeweerd worden. En een goede http-scan zal phishingwebsites herkennen om ondernemers en medewerkers te waarschuwen. Malware- en virusbescherming kan ook nog veel schade voorkomen nadat medewerkers toch malware hebben binnengehaald. Technische beveiliging garandeert echter nooit 100% bescherming. Daarom moet je als ondernemer of als werkgever juist investeren in bewustwording en in herkenning van phishingmails. Medewerkers moeten gaan beseffen dat ze bij elke mail van een onbekend mailadres alert moeten zijn. Dat betekent dat ze vaker moeten controleren wat het exacte mailadres van de afzender is. Wijkt het domein af van het domein dat je van de leverancier of pakketbezorger gewend bent? Foute boel. Laat medewerkers ook niet automatisch altijd maar links openen zonder te kijken naar de exacte URL. Communiceer met iedereen bijvoorbeeld de lijst van leveranciers en bekende e-mailadressen. En zorg voor een algemeen digitaal veiligheidsbeleid dat actief uitgedragen wordt. Op die manier voorkom je, gecombineerd met een solide technische beveiliging, veel ellende.

Bright answers

Bright answers is helemaal thuis in de digitale wereld en helpt bedrijven bij de ontwikkeling van digitale werkprocessen en webapplicaties. We ontwikkelen specifieke webtoepassingen voor diverse branches. Daarbij hebben we veel oog voor beveiliging van software en netwerken, maar adviseren ook breder over veiligheidsvraagstukken.

Nieuwsgierig naar wat wij voor jou kunnen betekenen? Neem dan snel contact op voor een vrijblijvende kennismaking.

Reacties

Er zijn nog geen reacties.

Plaats nieuwe reactie